La ciberseguridad es la práctica de proteger los sistemas críticos y la información confidencial de los ataques digitales.

También conocidas como seguridad de la tecnología de la información (TI), las medidas de seguridad cibernética están diseñadas para combatir las amenazas contra los sistemas y aplicaciones en red , ya sea que esas amenazas se originen desde dentro o fuera de una organización.

La complejidad del sistema de seguridad, creada por tecnologías dispares y la falta de experiencia interna, puede aumentar estos costos. Pero las organizaciones con una estrategia integral de ciberseguridad, regida por las mejores prácticas y automatizadas mediante análisis avanzados, inteligencia artificial (IA) y aprendizaje automático, pueden combatir las amenazas cibernéticas de manera más efectiva y reducir el ciclo de vida y el impacto de las infracciones cuando ocurren.

Aunque los profesionales de la ciberseguridad trabajan arduamente para cerrar las brechas de seguridad, los atacantes siempre buscan nuevas formas de escapar de la atención de TI, evadir las medidas de defensa y explotar las debilidades emergentes.

Las últimas amenazas de ciberseguridad están dando un nuevo giro a las amenazas «conocidas», aprovechando los entornos de trabajo desde el hogar, las herramientas de acceso remoto y los nuevos servicios en la nube.

¿Cómo obtengo el curso?

Estos cursos son ofrecidos desde la plataforma de Coursera, son cursos que puedes obtener de manera gratuita bajo ciertas condiciones.

La primera opción es elegir la opción de “Curso gratuito sin certificado”, de esta manera podrás acceder al contenido del curso y finalizarlo, pero no podrás obtener un certificado de finalización avalado por la plataforma.

La segunda opción es elegir “auditar curso”, con esta opción podrás acceder al contenido de video del curso, pero no podrás realizar los exámenes ni obtener el certificado de finalización. Si no ves la opción de auditar curso, debes verificar en la parte de abajo usando el scroll (en forma de link).

Las opciones varían dependiendo el curso, pero con cualquiera de las dos podrás acceder gratuitamente al contenido.

Por si fuera poco, algunos cursos tienen la opción de ayuda económica, con los cuales puedes solicitar dicho apoyo y ser acreedor de un curso de pago.

Sin mas que añadir, aqui están los cursos gratis.

Te puede interesar también:

- Cupón Udemy | Aprende Go: La guía completa para dominar Golang | 100% de descuento

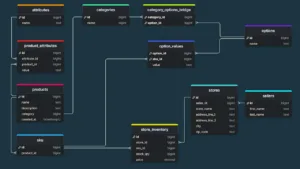

- 80,000 alumnos ya aprenden diseño de bases de datos con este curso gratuito

- Esta universidad ofrece 11 horas de finanzas corporativas gratis

Seguridad informática: defensa contra las artes oscuras digitales

Este curso cubre una amplia variedad de conceptos, herramientas y mejores prácticas de seguridad de TI. Introduce amenazas y ataques, y las muchas formas en que pueden aparecer.

Principios y Regulaciones de Seguridad de la Información

El curso de Principios y Regulaciones de Seguridad de la Información busca que identifiques los fundamentos de la seguridad de la información incluyendo conceptos de confidencialidad, integridad y disponibilidad, fundamentos de criptografía y de análisis de riesgos.

Además, que conozcas los conceptos fundamentales de construcción de políticas de seguridad y uso de estándares. Finalmente, que conozcas aspectos regulatorios internacionales para manejo de datos personales y cibercrimen.

Vulnerabilidades y pruebas de penetración

El curso Vulnerabilidades y pruebas de penetración busca que identifiques los conceptos de detección de vulnerabilidades y amenazas, los fundamentos de los ciberataques y de pruebas de penetración a sistemas.

Este curso se desarrolla en cuatro (4) módulos en donde aprenderás a cómo Identificar las vulnerabilidades y amenazas de los ciberataques, recopilar la información disponible de la organización y los sistemas objetivo y la posterior identificación de los activos de información y las posibles amenazas, revisar como realizar la explotación de las vulnerabilidades de los sistemas para irrumpir en el mismo y poder acceder a los activos de información; es decir establecer el acceso a un sistema o recurso, determinar el valor del sistema comprometido y mantener el control para su uso posterior, y revisar como realizar la explotación de las vulnerabilidades de los servidores y las aplicaciones web.

Seguridad en la red

Las organizaciones cada vez tienen procesos más complejos, los cuales son soportados en su mayoría a través de las tecnologías de la información y las comunicaciones (TIC).

Debido a la alta dependencia de las TIC, cada vez se presentan más ataques informáticos poniendo en riesgo a las organizaciones. Por estas razones cada vez es más necesario que las personas desarrollen habilidades y conocimientos en seguridad de la información.

Deja tus comentarios y sugerencias

Sobre Facialix

Facialix es un sitio web que tiene como objetivo apoyar en el aprendizaje y educación de jóvenes y grandes. Buscando y categorizando recursos educativos gratuitos de internet, de esta manera Facialix ayuda en el constante aprendizaje de todos.