Phorpiex (Trik) es el nombre de un programa malicioso diseñado para enviar spam (principalmente correos electrónicos de extorsión sexual) desde las computadoras infectadas. La investigación muestra que en el pasado se usaba para propagar otro malware (como GandCrab, Pony, etc.).

Phorpiex es una de las botnets de spam más activas de la actualidad. El equipo de Phorpiex opera infectando computadoras con Windows y utilizando estos sistemas como bots de spam para enviar campañas masivas de spam.

Características de Phorpiex

| Nombre | Malware Phorpiex (Trik) |

| Tipo de Amenza | Gusano (Worm) |

| Nombres de Detección | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKDZ.56727), ESET-NOD32 (A Variant Of Win32/Kryptik.GUGF), Kaspersky (HEUR:Trojan.Win32.Generic), Lista Completa (VirusTotal) |

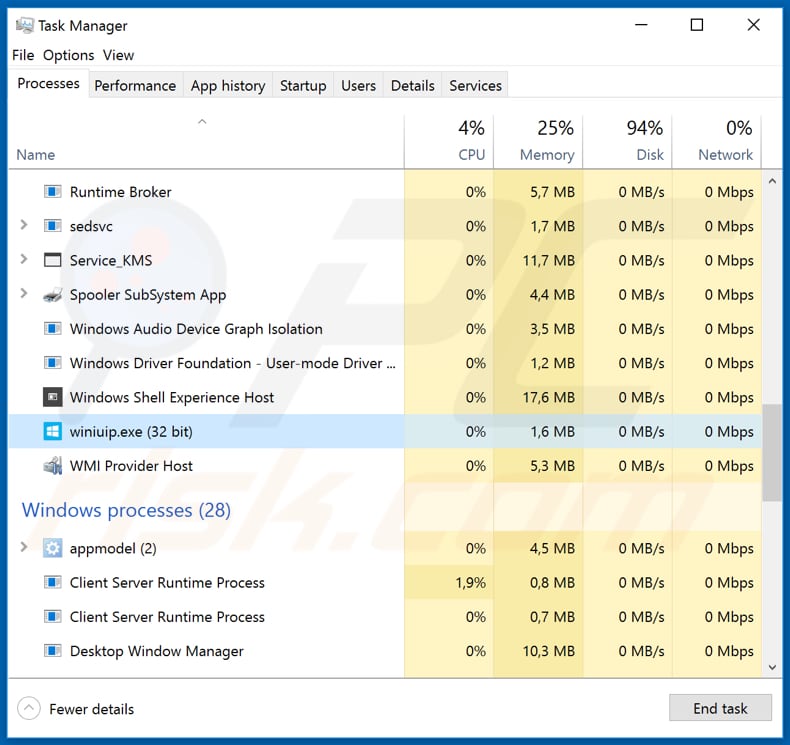

| Nombre(s) del Proceso Malicioso | winiuip.exe |

| Contenido | Phorpiex instala malware que usa la computadora de la víctima para enviar spam. |

| Síntomas | Los gusanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, ‘cracks’ de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima agregada a una botnet. |

Pero ahora, todo parece indicar que un usuario desconocido parece haber secuestrado la infraestructura de back-end de la botnet Phorpiex (Trik) y está desinstalando el malware spam-bot de los hosts infectados, mientras que también muestra una ventana emergente que les dice a los usuarios que instalen un antivirus y actualicen sus computadoras, según ha descubierto ZDNet.

Las ventanas emergentes han comenzado a aparecer en las pantallas de los usuarios hoy, temprano en la mañana (23 de enero), hora del este de EE. UU., Y han sido detectadas por el equipo de investigación del proveedor de antivirus Check Point .

Al principio los investigadores pensaron que se trataba de una broma desarrollada por los ciberdelincuentes, pero quedó claro que esto realmente estaba ocurriendo en los sistemas de los clientes, en el mundo real, y no era solo una ventana emergente que aparecía en máquinas virtuales utilizadas como entornos limitados de análisis de malware.

“El desarrollador de Phorpiex tiene algunos rivales bastante desagradables en el juego de botnet, por lo que no me sorprendería si se trata de un ataque motivado por los celos o algo por el estilo”

dijo un analista de malware.

En 2018, el desarrollador de Phorpiex dejó uno de los servidores backend de comando y control de la botnet expuesto en línea, y los investigadores de seguridad pudieron recuperar una lista de 43.5 millones de direcciones de correo electrónico a las que el equipo de Phorpiex estaba apuntando con campañas de spam.

Quien haya secuestrado la red de bots hoy e instruido a los bots para que se desinstalen, esperemos que tenga buenas intenciones, y no trate de instalar o ejecutar malware propio.

Fuente: ZDnet