La actual situacion de salud ha obligado a muchas empresas a optar por el llamado home office y migrar el trabajo de sus empleados a sus casas. Las llamadas y videoconferencias se han vuelto algo común del día a día.

Sin duda, Zoom es una solución eficiente de reunión de video en línea que ayuda a las personas a mantenerse socialmente conectadas durante estos tiempos sin precedentes, pero aún no es la mejor opción para todos, especialmente para aquellos que realmente se preocupan por su privacidad y seguridad.

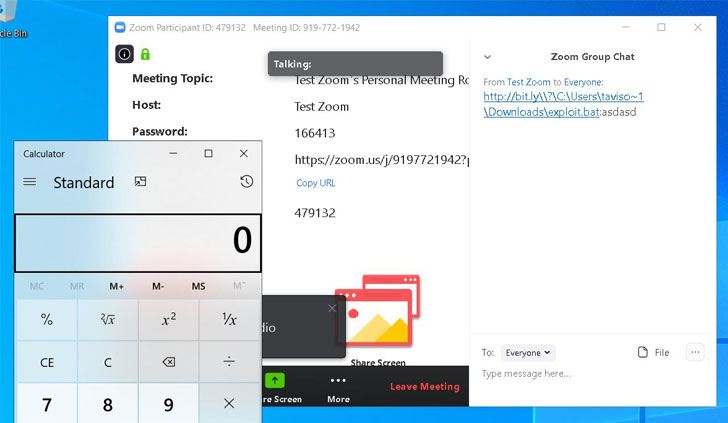

Según el experto en ciberseguridad @ _g0dmode , el software de videoconferencia Zoom para Windows es vulnerable a una inyección de ruta UNC que podría permitir a los atacantes remotos robar las credenciales de inicio de sesión de Windows de las víctimas e incluso ejecutar comandos arbitrarios en sus sistemas.

Tales ataques son posibles porque Zoom para Windows admite rutas remotas UNC que convierten URI potencialmente inseguros en hipervínculos cuando se reciben a través de mensajes de chat a un destinatario en un chat personal o grupal.

Para robar las credenciales de inicio de sesión de Windows de un usuario objetivo, todo lo que un atacante debe hacer es enviar una URL diseñada (es decir, \\ xxxx \ abc_file) a una víctima a través de una interfaz de chat.

Una vez que se hace clic, el ataque eventualmente permitiría que el recurso compartido SMB controlado por el atacante capture automáticamente datos de autenticación de Windows, sin el conocimiento del usuario objetivo.

Además de robar las credenciales de Windows, la falla también se puede explotar para iniciar cualquier programa que ya esté presente en una computadora objetivo o ejecutar comandos arbitrarios para comprometerla de forma remota, según confirmó el investigador de seguridad de Google Tavis Ormandy.

Como se muestra, Ormandy demostró cómo la falla de inyección de ruta UNC en Zoom también se puede explotar para ejecutar un script por lotes, sin un aviso, que contiene comandos maliciosos cuando se llama desde el directorio de descarga predeterminado de Windows.

Zoom se ha disculpado por no cumplir con las expectativas de privacidad y seguridad y lanzó una versión actualizada, por lo cual se recomienda a los usuarios actualicen cuanto antes a la nueva versión.